Vorsicht! Dieser Vorgang bietet vollen Root Zugriff! Ein Fehler kann böse folgen haben!

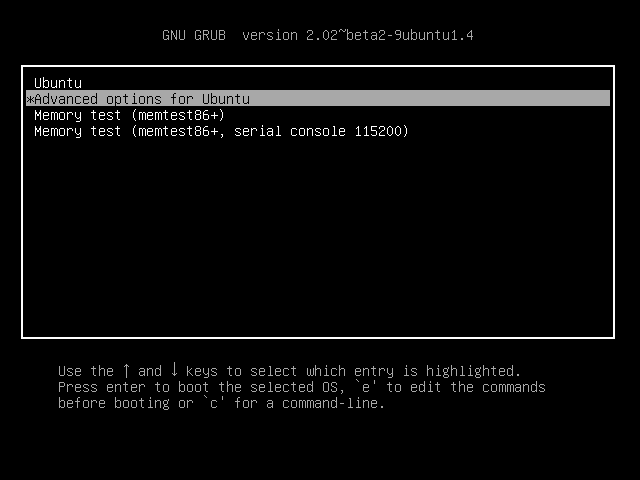

Mittels Shift / ESC Taste den Grub Loader anzeigen …

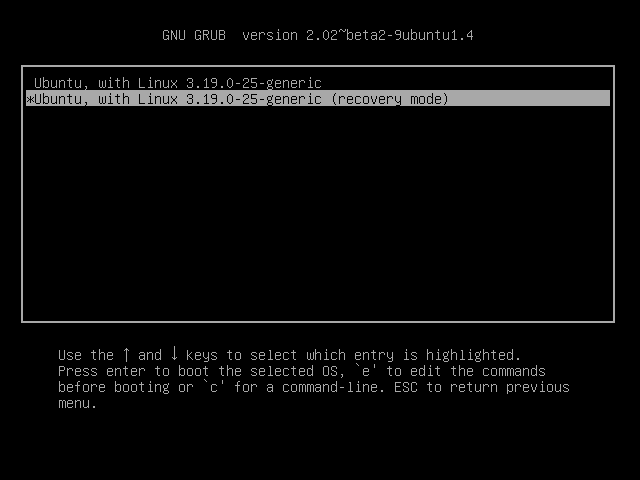

Den Kernel mit recovery mode starten …

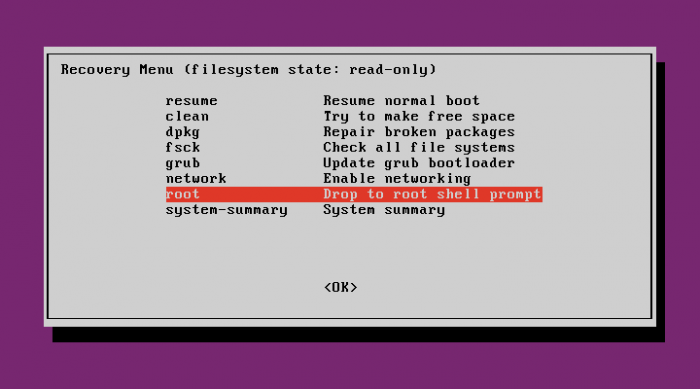

und im Recovery Menü die Root Shell starten.

Da im Recovery Mode das Dateisystem nur Lesezugriff hat, muss es neu angebunden werden.

root@ubuntu:~# mount -rw -o remount /

Jetzt kann das Passwort des Benutzers geändert werden.

root@ubuntu:~# sudo passwd username

Alternativ kann auch ein neuer Benutzer angelegt werden.

Jetzt noch neu Starten und mit dem neu vergebenen Passwort anmelden.

root@ubuntu:~# init 2